ITトレンド記事 コラム

IoT時代のSOCの役割(下)

電気通信大学 名誉教授 新 誠一 氏

前回のIT、OTの意味を踏まえて、本題のSOCを考えていきたい。バグや故障が存在する中で攻撃検知や対処だけでなく、最新の機能提供などへのupdateが必須である。さらに、ハードウェアのバグ対策、更新も含めて新陳代謝がなければ安寧な社会を保つことはできない。SOCの役割の拡張をSoftware Definedという新しい潮流と絡めて説明したい。

IoTとは

知能化された機械をネットワークでつなぐ。同様にネットワーク化された情報機器にセンサやアクチュエータをつないで現実世界とやり取りをする。これらの機械をIoT(Internet of Things)とよび、全体の枠組みをCPS(Cyber Physical System)と呼んでいる。

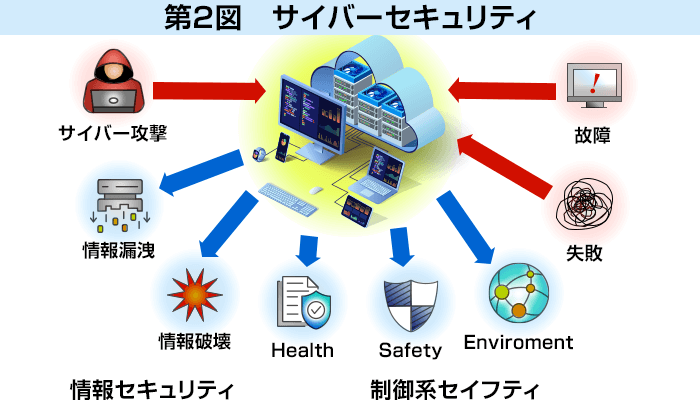

このようにネットワーク化されるとITの世界でお馴染みのサイバー攻撃を受けることになる。また、その影響は情報漏洩や情報破壊に留まらずHSEまで及ぶ。この危険性は長年唱えられてきたが、今は現実問題となっている。お陰様で、危険性を声高に叫ぶ必要はなくなってきた。関心は、どう対処するかに移ってきていると思う。

話は簡単で、ITで積み重ねてきた対策とOTで積み重ねてきた対策をガッチャンコすれば良い(第2図)。しかし、ITだけを視野にいれてきた人、OTだけを視野に入れてきた人はガッチャンコのイメージが無い。OTの人はリスク因子にサイバー攻撃を加え、ITの人はリスク因子に人の間違い、機械の故障を入れて、影響範囲にHSEを加えれば良い。それでだけの話である。

もっとも、情報技術は日進月歩、機械の寿命と齟齬がある。ガッチャンコだけでなく、CPSの安全性という新しい概念をくみ上げなければならないのも事実である。先に説明したように情報機器では、ソフトウェアアップデートは必須である。バグの修正、新しい攻撃(脅威)への対策、新しい機能の追加を行わなければならない。既に自動車はSDV(Software Defined Vehicle)の時代に突入している。IoTの時代は販売だけではなく、維持管理で儲ける時代でもある。

SOCとは

SDという言葉を初めて聞いたのはUMLやSysMLなどを標準化した国際団体OMG(Object Managing Group)でのSDO(Super Distributed Object)(第5図)の標準化活動時である。2000年前後のことだと思う。SDO分科会はSDR(Software Defined Radio)部会に所属した。SDRは、当時は異なっていた各国の携帯電話通信規格にソフトウェア変更で対応するという野心的な取組であった。もっとも、携帯電話業界は通信規格の包摂化、統一化へと方向を変えていった。

話を戻し、SDであり、ソフトウェアアップデートである。様々なOS(Operating System)では当り前の機能になっている。一つは機能向上、一つはバグ修正、そして脆弱性対策である。SOC(Security Operation Center)も単なるセキュリティ管理だけでなく、これらの機能を加えて欲しい。

話が前後したが、まずはSOCについて説明していこう。サイバー攻撃では必ず外部からの不正アクセス、内部のソフトウェアの不正動作が絡んでいる。それらを監視することは、対策として必須である。まずは内部監視。不正アクセスや不正動作を内部のソフトウェアで監視することが手始めだろう。いわゆるアンチウィルスソフトの導入である。

しかし、このソフトも内部で動作している。攻撃者は、ここを突いてくることは明白である。守る側が、次にすることは外部監視である。その役割を司るのがSOCである。もっとも、異常検知だけのものから、その対策まで踏込むものまで多様である。ここでは、SOCを付帯機能ではなく、中心機能ととらえたい。具体的には、securityだけでなくソフトウェア管理機能まで果たしていただきたい。これがSDの世界である。売りきりではなく、維持管理への移行である。

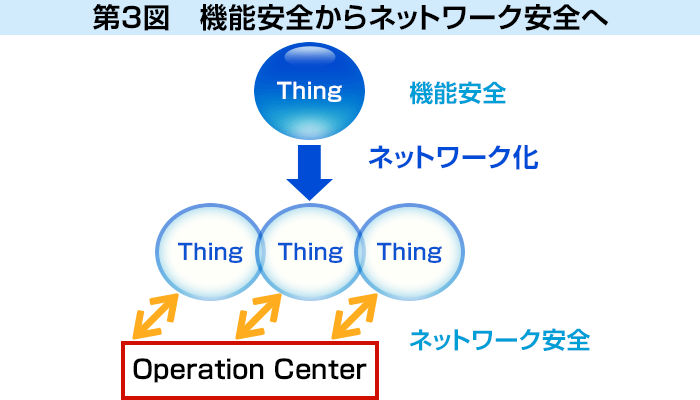

ネットワーク接続された多数の機器がSOCの下で常に最新の機能、最新のサイバー攻撃対策を実装して欲しい。これが本当のIoTである。Internetに接続さえすればIoTではない。それだけならば、サイバー攻撃の餌食になるだけである。IoT機器とはSOCあってのものである(第3図)。

ある会社のSOCを見せていただいた時に、「先生、接続された99%の機器の動作が確認されてます」と自慢された。私は、「残りの1%の機器が心配で心配で、眠れない」とお答えした。管理下にない機器がどこで、どのような扱いを受けているか心配である。そして、戻ってきた機器が改変されいないか心配である。SOCは群れを見ていれことだけが仕事ではない。迷える子羊を探し出し、群れに帰れるようにケアする役目も必要である。

新陳代謝

以上のような役割を果たすためには、不正の検知だけでは不十分である。各機器内でどのようなソフトウェアが動作しているのかというリストが不可欠である。これをSBOM(Software Bill Of Material)と呼ぶ、名称で分かるように、BOMのソフトウェア版である。BOMは機械部品の構成表である。特に組立産業の調達部門では必須の表である。同時に、リコールにも無くてはならない。素材や部品に欠陥があった時、どの製品にどのような影響があるかを判定する根拠になる。

ソフトウェアのバグや脆弱性がシステムにどのような影響があるかを判定するのにSBOMは必須である。しかしながら、ご自分のPCやスマホにどんなソフトが入っているか把握している方は皆無だろう。アプリケーションだけでなく、それを動かすミドルウェア、OS、ファームウェア、各種デバイスのドライバーなどなどの表である。

このSBOMはSOCにおける管理でも必須である。これをベースにバグがあるソフト、脆弱性がある部分、新機能をアップデートいただけると嬉しい。しかしながら、機械、ハードが古く、アップデートできない状況も出てくる。実際、Windows 10から11へのアップデートでは可能なPCに制限があった。たとえばTPM(Trusted Platform Module)の有無である。

TPMは装着されている機器が真正である証明である。電子機器のパスポート、マイナンバーカードである。サーバーの真正性、機器の真正性、会社の真正性、そして個人の真正性をまとめることで、情報や取引の真正性を保証する流れとなっている。

さて、ここまで機械と電子デバイスおよびソフトウェアを説明した。この先は、機械と電子デバイスをハードと呼び、IoT機器、またはDXの世界をソフトとハードの組合せとみて行こう。ソフトのupdateを考察してきたが、逆にハードの力不足でソフトの新しい機能が使えない場合もある。この時は、ハードをアップデートしなければならない。それ以前に、ハード自体にバグや欠陥があれば、アップデートが必須である。家電や自動車などのリコールは、正にソフトとハードのアップデートである。SDVという言葉に代表される自動車業界は、ここまで視野に入れており、100年に一度の変革と呼んでいる。

このようなハードとソフト合わせたシステム管理にはBOMとSBOMとを統合したものが必要である。この機能も盛り込んでシステム全体の記述するものが前出のSysMLである。そして、我々が標準化してきたSDOはソフトウェアオブジェクトにも関わらずハードウェアプロファイルも記述できることが特徴の一つである。人を含めた遺伝子は機能だけでなく、それを構成するハード情報も記述されている。実在の機器が生物に習った新陳代謝を実現していくためには、それぞれの部品がSysML記述を持ち、それを統合した形のシステムのSysML記述を管理していく必要がある。ちなみに、OMGで標準化されたRTM(Robot Technology Middleware)はSDOをベースにしている。

これから

以上、情報セキュリティを担当するSOCが、21世紀の社会の要であることを説明してきた。SOCがセキュリティだけでなく、ソフトウェア管理、ハードウェア管理の機能も担当して欲しいと役割を広げてきた。ここでは、さらに役割を広げていきたい。

まずは異常対応である。エレベータなどで異常が生じた場合、昔は電話連絡した。テレホンセンターである。そして、保守員が自動車やバイクなどで駆けつける仕組みであった。保守員は、現場で機器の制御盤に表示された異常コードを確認して、再設定、再起動、部品交換などの対応をした。

現在はインターネット時代である。異常信号はネットワーク経由でOC、ここではSOCに通報され、遠隔で対応できることは対応し、そうでなければ保守員が駆けつける。これは、コピー機や防犯システムも同様である。

つまり、SOCだけでは不十分で、実働部隊も必要になる。言い換えれば、先ほど紹介したエレベータの管理会社や警備会社は既に実働部隊を持っており、しかも24時間、365日、全国展開されている。これは、情報セキュリティビジネスに手を伸ばすチャンスである。既に、この動きは出ているが、未だ主流には見えない。是非、関連会社はチャンスをつかんで欲しい。それが、21世紀社会の安全・安心を担保してくれるからである。

次に、EOL(End Of Life)管理である。方丈記によれば「ゆく河の流れは絶えずして、しかももとの水にあらず。淀みに浮かぶうたかたは、かつ消えかつ結びて久しくとどまりたるためしなし。世の中にある人と栖と、またかくのごとし」。平家物語では「祇園精舎の鐘の声、諸行無常の響きあり。沙羅双樹の花の色、盛者必衰の理(ことわり)をあらわす」。すべての機器には寿命がある。動いているからと使い続けることは危険である。もはや、アップデートできない機器は退場いただかなければならない。遠隔でのネットワークからの遮断、停止、破棄をSOCで行って欲しい。

次に、情報セキュリティ管理を一つのSOCで集中管理することが妥当かを検討いただきたい。自動化、集中化は効率的であるが、攻撃も絞りやすい。SOCさえ倒せば、ぶら下がった機器を全て停止することもできる。ここは、複数の別なSOCが協調して安全、安心を担保して欲しい。トップレベルでの並列化だけでなく、機器レベルでも相互に監視する仕組みが必要である。

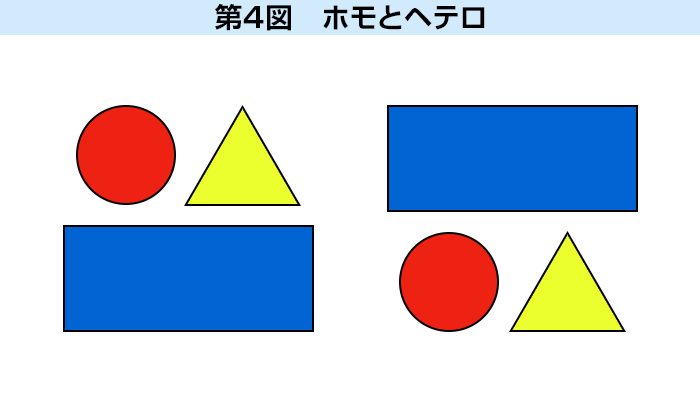

なんだか難しくなってきたが、最後に、ホモとヘテロ、同質と異質という観点からサイバーセキュリティを含む大きな安全である安寧を考えていこう。機能安全の方策の一つが多重化である。壊れそうなものを多重化することで安寧を維持するものである。通信経路の二重化、情報処理の二重化、情報記憶の二重化は工場だけでなく、金融の世界でも多く用いられている。しかし、同質な二重化に留まっている例が多く見受けられる。同じものを並列に並べると、不具合が同時に起こる可能性が高い。サイバー攻撃も同様である。バックアップを同質のOSやDBを用いて行えば、両方とも破壊される可能性が残る。違うOS、違うDBを用いれば二重ロック、攻撃者の手間が増える。もっとも、異質なものの管理は面倒くさい。だから、少しだけでも良いから異質性をトッピングして欲しい(第4図)。皆様のシステムを見直して、少しずつ安全性を高めていただきたい。そうはいえどもまずはできることから始めましょう。